100% уязвимости при 99% безопасности

В 1998 году Малайзия стала первым государством, где были введены электронные паспорта, затем технологией заинтересовалась Международная организация гражданской авиации. Сегодня их ввели уже полсотни государств...

Киви Берд

Десять лет назад Малайзия стала первым государством, где были введены электронные паспорта со встроенным чипом, дублирующим содержимое документа в цифровой форме. Уже в 1999 году этой технологией заинтересовалась ICAO, Международная организация гражданской авиации. А после печально известных событий 2001 года ICAO под нажимом США стала главной силой, продвигающей электронные паспорта. Сегодня их ввели уже полсотни государств, гражданам которых выдано около ста миллионов документов нового образца.

Одним из важнейших достоинств этого нововведения принято считать то, что встроенный RFID-чип хорошо защищает документ от подделки. Во-первых, потому, что его технологически сложнее изготовить, нежели обычный паспорт. А во-вторых - и это самое главное - записанные в память микросхемы данные о владельце надежно защищены от манипуляций и подмены с помощью криптографии, взломать которую невозможно. Так, по крайней мере, заявляют официальные лица, отвечающие за ускоренное внедрение технологии в международном масштабе.

Насколько декларируемая надежность соответствует действительной, решили проверить журналисты британской газеты Times, пригласив для этого известного в своем кругу «хакера в законе» Йерона ван Бека (Jeroen van Beek) из Амстердамского университета. Ван Бек давно экспериментирует с разнообразными технологиями анализа RFID-чипов, так что ему не составило труда наглядно продемонстрировать уязвимости электронных паспортов.

Для считывания информации с чипа достаточно компактного ридера ценой около 60 евро - и через несколько секунд вся информация появляется на экране компьютера. Вообще-то так быть не должно, поскольку «разговор» чипа с ридером зашифрован, но два года назад британский исследователь Эдам Лори (Adam Laurie) сумел обойти криптозащиту в этом канале (см. «КТ» #662 и rfidiot.org).

Еще несколько секунд понадобилось ван Беку, чтобы скопировать содержимое встроенного в паспорт RFID-чипа в другой чип. Примечательно, что идентичность клона подтверждает программа Golden Reader Tool, одобренная и рекомендованная ICAO в качестве стандарта для проверки подлинности электронных паспортов. Впрочем, удивить здесь может разве что легкость и быстрота операции, поскольку собственно клонирование RFID-паспортов германский хакер Лукас Грюнвальд (Lukas Grunwald) продемонстрировал еще два года назад (см. «КТ» #649). Самое интересное, однако, началось дальше.

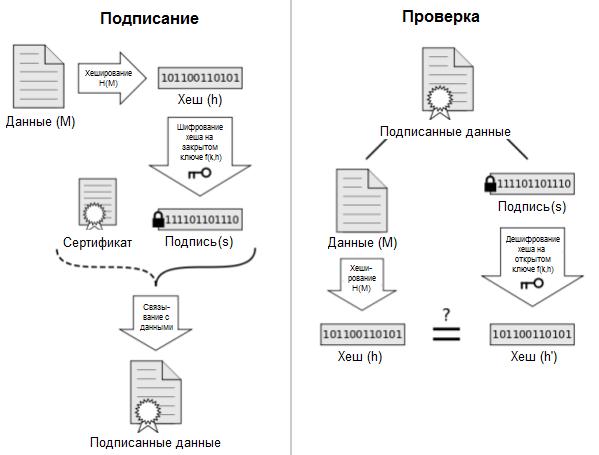

На своем компьютере ван Бек изменил содержимое чипа-клона, подменив фотографию подлинного владельца фотографией другого человека - для смеха взяв снимок бен Ладена. Точно так же, прокомментировал свои действия ван Бек, можно изменять и любые другие биометрические параметры, которые со временем планируется заносить в чип, будь то отпечатки пальцев или снимок радужной оболочки глаза. Поскольку содержимое памяти чипа хешируется и шифруется криптографией с открытым ключом (дабы цифровой подписью защитить данные от подделки), поначалу Golden Reader отказалась принимать модифицированный чип-клон как подлинный.

Но на этот случай у ван Бека есть утилита, созданная известным новозеландским хакером Питером Гутманом (Peter Gutmann) из Оклендского университета. Гутман нашел способ прописывать в чип другую цифровую подпись, которая при проверке будет приниматься за подлинную. Фактически манипулятор может выступать в роли «государства», выпустившего собственный сертификат-ключ для легитимной подписи паспортов. И на сей раз программа-ридер ICAO принимает чип-клон с новой фотографией и цифровой сигнатурой без возражений...

Дабы понять, как такое возможно, рассмотрим механизм борьбы с подделкой криптоключей. Для этих целей ICAO учредила специальную базу данных - Public Key Directory (PKD). Управляет ею сингапурская компания Netrust, победившая в конкурсе среди восьми претендентов. В идеале, если бы PKD работала, как задумывалось, можно было бы моментально подтвердить подлинность настоящего ключа или выявить подделку. Но для этого нужно, чтобы все страны-члены ICAO (а их около двух сотен) подтвердили данные о своих ключах-сертификатах.

Но процесс движется медленно... Сейчас, спустя полтора года после запуска PKD, к ней подключились и регулярно используют лишь пять стран: Австралия, Новая Зеландия, Сингапур, США и Япония. Поскольку принуждение в данном случае невозможно, ICAO пытается применять и другой способ борьбы с клонированием паспортов - активную аутентификацию. Увы, и она не является обязательной. Это ван Бек тоже продемонстрировал, переписав в чипе-клоне индексный файл так, чтобы ридер пропускал процедуру активной аутентификации. В принципе, можно было бы защитить хешированием и индексный файл, однако в существующих паспортах этого не сделано. А чтобы сделать это сейчас, потребовалось бы отозвать и заменить миллионы уже выпущенных документов.

Комментируя столь унылую ситуацию, сложившуюся вокруг «надежно защищенных» электронных удостоверений личности, вышеупомянутый Эдам Лори резюмировал: «Если вы оцениваете безопасность системы в 99%, то она все равно уязвима на 100%, потому что и оставшийся процент можно использовать по полной программе».

Источник: КомпьютерраOnline

Похожие статьи

ваш личный спасательный круг

в цифровизации бизнеса

с полезными советами и новостями

от экспертов

Присоединяйтесь, будем на связи!

Комментарии 0