О технологиях идентификации и аутентификации

В статье представлены основные технологии автоматической идентификации, наиболее полно соответствующие требованиям компьютерных систем и систем управления.

Алексей Сабанов

Технологии идентификации

В последнее десятилетие интенсивно развивается направление электронной цифровой идентификации, в которой сбор информации происходит с минимальным участием человека. Технологии автоматической идентификации наиболее полно соответствуют требованиям компьютерных систем и систем управления, где нужно четко распознавать объекты в реальном масштабе времени.

Кратко рассмотрим основные технологии, которые могут использоваться в различных комбинациях.

Штрих-кодовая идентификация

Штрих-коды чаще используются для

автоматизации товародвижения. Наиболее широко распространен тринадцатиразрядный

код EAN-13, разработанный в

К достоинствам применения штрих-кодовой идентификации можно отнести:

● снижение бумажного документооборота и количества ошибок;

● повышение скорости обработки;

● автоматизацию товародвижения.

Основными недостатками штрих-кодовой идентификации являются следующие:

● данные идентификационной метки не могут дополняться – штриховой код записывается только один раз при его печати;

● небольшой объем данных (обычно не более 50 байт);

● данные на метку заносятся медленно, т. к. наклеивание липкой этикетки с штрих-кодом часто выполняется вручную;

● данные на метке представлены в открытом виде и не защищают товары от подделок и краж;

● штрих-кодовые метки недолговечны, т. к. не защищены от пыли, сырости, грязи, механических воздействий.

В настоящее время штрих-кодовая идентификация начинает вытесняться технологией радиочастотной идентификации.

Радиочастотная идентификация

В средствах радиочастотной

идентификации (RFID – Radio Frequency Identification) разработчики постарались

развить все достоинства штрих-кодовой идентификации и преодолеть практически

все недостатки и ограничения. RFID позволяет получать записанную в цифровом

виде информацию в память карты без прямого контакта путем обмена карта-приемник

по принципу возбуждения пассивного электромагнитного контура, имплантированного

в носитель (чаще всего – в пластиковую карту). Дистанции, на которых может

происходить считывание и запись информации, могут варьироваться от нескольких

миллиметров до нескольких метров в зависимости от используемой несущей частоты,

находящейся в пределах от 125 кГц до 5,8 ГГц. Большинство используемых

смарт-карт c применением компонент производства Ангстрем, HID, Atmel, Mifare,

Биометрическая идентификация

Некоторые биометрические характеристики уникальны для данного человека, и их можно использовать для установления личности или проверки декларируемых личных данных:

● для идентификации пользователя (вместо ввода имени пользователя);

● совместно с паролем или персональным идентификатором (таким, как смарт-карта) – для обеспечения двухфакторной аутентификации.

Биометрические характеристики делятся на следующие группы:

● физиологические (физические или статические) – основаны на данных, полученных путем измерения анатомических данных человека;

● поведенческие (динамические) – основаны на данных, полученных путем измерения действий человека.

Все биометрические системы работают одинаково, отличаясь объектами и способами измерений. Пользователь предоставляет образец – опознаваемое, необработанное изображение или запись физиологической или поведенческой характеристики – посредством регистрирующего устройства (например, сканера или камеры). Предоставленная характеристика обрабатывается для получения информации об отличительных признаках, в результате чего получается ЭИП (эталонный идентификатор пользователя) – числовая последовательность; сам образец из него восстановить невозможно.

В процессе биометрической идентификации снятая в процессе идентификации характеристика сравнивается с ЭИП. Поскольку эти два значения полностью никогда не совпадают, то для принятия положительного решения о доступе степень совпадения должна превышать определенную пороговую величину.

Соответственно, в биометрических системах полученная при попытке идентификации характеристика претендента может быть ошибочно признана:

● соответствующей ЭИП другого лица;

● не соответствующей ЭИП данного пользователя, хотя он зарегистрирован в системе.

В качестве биометрических признаков применяются следующие:

● отпечатки пальцев (плоская картинка);

● геометрическая форма кисти руки (от одномерной до 3D-технологии);

● форма и размер лица (от одномерной до 3D-технологии);

● частотные характеристики и тембр голоса (например, по EAL2);

● узор радужной оболочки и особенности сетчатки глаза.

Надежные промышленные технологии биометрической идентификации должны быть созданы в недалеком будущем, Gartner Group ожидает их появление не ранее, чем через 10 лет.

Технологии идентификации на основе карт с магнитной полосой

Записанная на магнитную полосу информация считывается при перемещении карты по щели считывателя. Современные магнитные полосы изготовлены из материалов, требующих сильных магнитных полей для записи и уничтожения информации, с целью сохранности информации от случайного размагничивания. Существенным преимуществом магнитных карт является их низкая стоимость.

К основным недостаткам данной технологии можно отнести:

● ограничение по объему информации, которая может быть записана на магнитную полосу;

● незащищенность от копирования;

● чувствительность к загрязнению, механическим повреждениям, воздействию влаги;

● короткий срок службы (не более 1 – 1,5 лет).

Технологии аутентификации

Аутентификация по многоразовым паролям

Учетные записи пользователей операционных систем включают в себя службу аутентификации, которая может хранить простейший идентификатор (login) и пароль (password) пользователя в своей базе данных. При попытке логического входа в сеть пользователь набирает свой пароль, который поступает в службу аутентификации. По итогам сравнения пары login/password с эталонным значением из базы данных учетных записей пользователей пользователь может успешно пройти процедуру простейшей аутентификации и авторизоваться в информационной системе.

Аутентификация на основе одноразовых паролей

Для удаленного доступа пользователей к защищенным информационным ресурсам были разработаны достаточно надежные схемы с применением одноразовых паролей (OTP – One Time Password). Суть концепции одноразовых паролей состоит в использовании различных паролей при каждом новом запросе на предоставление доступа. Динамический механизм задания пароля является одним из лучших способов защитить процесс аутентификации от внешних угроз. Известно четыре метода аутентификации с применением технологии ОТР:

● использование механизма временных меток на основе системы единого времени;

● применение общего пароля для легального пользователя и проверяющего списка случайных паролей и надежного механизма их синхронизации;

● использование общего пароля для пользователя и проверяющего генератора псевдослучайных чисел с одним и тем же начальным значением;

● применение фиксированного числа случайных (псевдослучайных) последовательностей, скопированных на носители в виде скретч-карт.

Наиболее распространены аппаратные реализации одноразовых паролей, так называемые ОТР-токены. Они имеют небольшой размер и выпускаются в различных форм-факторах, например, в виде:

● карманного калькулятора;

● брелока;

● смарт-карты;

● устройства, комбинированного с USB-ключом.

В качестве примера решений OTP можно привести линейку RSA SecurID, ActivCard Token, комбинированный USB-ключ Aladdin eToken NG-OTP. Одной из распространенных аппаратных реализаций одноразовых паролей является технология SecurID, предлагаемая компанией RSA Security. Она основана на специальных калькуляторах-токенах, которые каждую минуту генерируют новый код. В токен встроена батарейка, заряда которой хватает на 3–5 лет, после чего токен нужно менять. Аутентификация с помощью SecurID интегрирована в сотни приложений. Имеются аппаратные реализации и других алгоритмов генерации одноразовых паролей. Например, можно генерировать пароль по событию – нажатию клавиши на устройстве. Такое решение предлагает компания Secure Computing в виде продукта Safeword. Аппаратную реализацию технологии «запрос-ответ» продает корпорация CryptoCard. Имеются даже универсальные аппаратные реализации, которые позволяют перепрограммировать токены. В частности, решения, выпускаемые компанией VASCO, допускают реализацию нескольких десятков алгоритмов аутентификации с помощью одноразовых паролей. В целом технология ОТР основана на использовании двухфакторных схем аутентификации и может быть классифицирована как усиленная технология аутентификации.

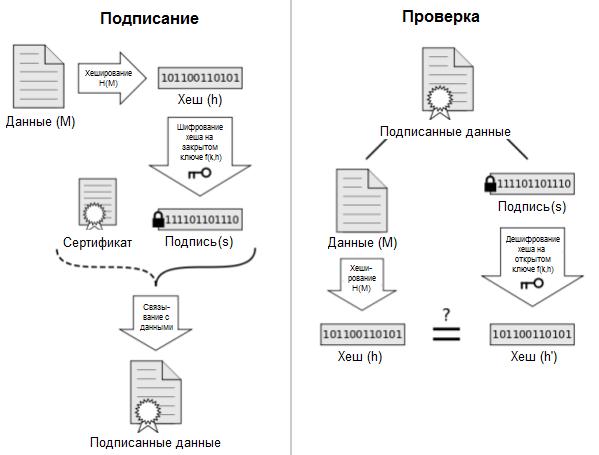

Аутентификация по предъявлению цифрового сертификата

Механизмы аутентификации на основе сертификатов обычно используют протокол с запросом и ответом. Согласно этому протоколу, сервер аутентификации направляет пользователю последовательность символов (запрос), а программное обеспечение клиентского компьютера для генерирования ответа вырабатывает с помощью закрытого ключа пользователя цифровую подпись под запросом от сервера аутентификации. Процесс подтверждения подлинности пользователя состоит из следующих стадий:

● получение открытого ключа CA (одноразовый процесс);

● получение по некоторому незащищенному каналу от пользователя его сертификата открытого ключа (включающее получение идентификатора пользователя, проверку даты и времени, указанного в сертификате, проверку действительности открытого ключа СА, подписи под сертификатом пользователя и проверку валидности сертификата);

● если все проверки успешны, открытый ключ в сертификате считается подлинным открытым ключом заявленного пользователя.

● проверка наличия у пользователя закрытого ключа, соответствующего данному сертификату, с помощью алгоритма «запрос-ответ».

В качестве примера реализации алгоритмов, работающих по такой схеме, можно назвать протокол SSL.

Использование смарт-карт и USB-ключей

Несмотря на то что криптография с открытым ключом, согласно спецификации Х.509, может обеспечивать строгую аутентификацию пользователя, сам по себе незащищенный закрытый ключ подобен паспорту без фотографии. Закрытый ключ, хранящийся на жестком диске компьютера владельца, уязвим по отношению к прямым и сетевым атакам. Требуется более безопасное хранилище. Аутентификация на основе смарт-карт и USB-ключей наиболее надежна, так как для входа в систему используется уникальный физический объект (смарт-карта) и знание PIN-кода (двухфакторная аутентификация). В отличие от паролей, владелец быстро узнает о краже и может сразу принять необходимые меры для предотвращения ее негативных последствий.

Для хранения и использования закрытого ключа разработчики используют различные подходы. Наиболее простой из них – использование устройства аутентификации в качестве защищенного носителя аутентификационной информации: при необходимости карта экспортирует закрытый ключ, и криптографические операции осуществляются на рабочей станции. Этот подход является не самым совершенным с точки зрения безопасности, зато относительно легко реализуемым и предъявляющим невысокие требования к устройству аутентификации. В качестве примеров подобного рода устройств аутентификации можно привести eToken R2 производства компании Aladdin, iKey 1000 от Rainbow, ruToken от компании «Актив».

Два следующих подхода, на которые хочется обратить внимание, более безопасны.

Генерация ключевой пары вне устройства

В этом случае пользователь может сделать резервную копию закрытого ключа. Если устройство выйдет из строя, будет потеряно, повреждено или уничтожено, пользователь сможет сохранить тот же закрытый ключ в памяти нового устройства. Это необходимо, если пользователю требуется расшифровать какие-либо данные или сообщения, зашифрованные с помощью соответствующего открытого ключа. Однако при этом закрытый ключ пользователя подвергается риску быть похищенным, т. е. скомпрометированным.

Генерация ключевой пары с помощью устройства.

При этом закрытый ключ никогда не покидает защищенной памяти чипа смарт-карты, и нет риска его похищения. Являясь наиболее безопасным, это решение выдвигает высокие требования к возможностям самого устройства: оно должно обладать функциональностью генерации ключей и осуществления криптографических преобразований. Это решение также предполагает, что закрытый ключ не может быть восстановлен в случае выхода устройства из строя. Подобным образом способны работать процессорные смарт-карты и USB-токены на их основе, к примеру Aladdin eToken PRO, eToken NG OTP, Rainbow iKey 2000, iKey 3000, Athena ASECard Crypto, Schlumberger Cryptoflex, ActivCard USB Key и др.

На какие же решения

ориентироваться потребителям? Какие технологии будут готовы к внедрению в

ближайшей перспективе? Рассмотрим результаты ежегодных исследований Gartner

Group, опубликованные в декабре

Оценив степень зрелости технологии или продукта и возможность ее развития в конкретный момент времени, аналитики сделали следующие предположения:

● устройства класса ОТР-токенов (Hardware Tokens) и технологии SSL/TLS уже находятся на стадии промышленного внедрения;

● микропроцессорные смарт-карты и устройства класса eToken (Smart Tokens) находятся вблизи плато промышленного применения, их массовое внедрение ожидается в ближайшее время (от 2 до 5 лет);

● технологии единой идентификации в масштабе предприятия (Enterprise Federated Identity) находятся на стадии накопления знаний, их выход на плато промышленного применения ожидается через 2–5 лет.

Идентификация и аутентификация

Среди широко применяемых в последние 3–5 лет терминов описания процесса идентификации и аутентификации введено понятие факторов (индивидуальных характеристик, доказывающих подлинность субъектов). К факторам идентификации и аутентификации относят:

● владение скрытой для посторонних информацией (запоминаемая либо хранящаяся конфиденциальная информация). Примерами могут служить пароль, персональный идентификационный код (PIN), секретные ключи и т. п.;

● обладание материальным носителем информации (карта с магнитной полосой, электронные ключи классов touch memory и eToken, смарт-карта, дискета и т. д.);

● биометрические характеристики субъекта (отпечатки пальцев, голос, геометрия лица, особенности сетчатки и радужной оболочки глаз и т. п.).

В зависимости от используемых в технологиях идентификации и аутентификации факторов различают однофакторную или двухфакторную аутентификацию. Понятие трехфакторной аутентификации в последнее время используется достаточно редко ввиду призрачности ее промышленного применения при современном состоянии технических средств.

Комментарии 0