Некоторые аспекты защиты электронного документооборота

Почему задача защиты документооборота становится актуальной только сейчас?

Сабанов Алексей Геннадьевич,

коммерческий директор ЗАО "Аладдин Р.Д.", к.т.н.

Введение

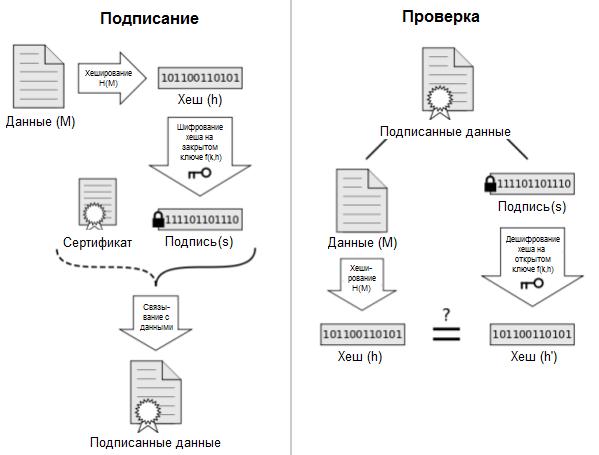

До недавнего времени понятие защищенного электронного документооборота (ЗЭД) было расплывчатым и неполным. В нормативных документах оно не раскрывается. На сайтах разработчиков систем электронного документооборота (СЭД) до сих пор можно найти ряд определений, из которых следует, что для защиты СЭД достаточно использования электронно-цифровой подписи (ЭЦП). При этом то, как правильно использовать ЭЦП, какая нужна инфраструктура и какие защищенные сервисы необходимо развернуть на ее основе, зачастую не разъясняется. На сайтах интеграторов обычно приводятся примеры конкретных реализаций систем ЗЭД конкретных поставщиков, с которыми у интеграторов сложились определенные бизнес-отношения и есть обученные для внедрения специалисты.

Понятие ЗЭД определить достаточно трудно, особенно в условиях меняющегося на глазах правового поля, недостатка стандартов и бурно развивающихся технологий. С учетом этого постараемся затронуть некоторые наиболее спорные и актуальные вопросы защиты СЭД, тем самым развить и раскрыть само понятие ЗЭД и его компоненты.

Почему задача защиты документооборота становится актуальной только сейчас?

Если ответить на этот вопрос предельно коротко, то просто пришло время. Можно выделить несколько основных причин, по которым именно сейчас вопросы развития ЗЭД становятся объектом внимания:

● при непосредственном участии первых лиц государства интенсивно развиваются государственные услуги, оказываемые в электронном виде, обмен электронными документами быстро достигает критического объема, при котором неизбежно встают вопросы защиты конфиденциальной информации, в частности, персональных данных;

● услуги, предоставляемые в электронном виде, должны базироваться на ЗЭД, поскольку формированию электронного документа в ответ на запрос от физического или юридического лица, как правило, предшествует огромная работа по обмену документами между многими ведомствами, который далеко не всегда надо делать общедоступным;

● наконец приходит массовое понимание необходимости внедрения СЭД в государственных организациях, работающих с гражданами и юридическими лицами, и применения средств защиты для обеспечения целостности и конфиденциальности информации, содержащейся в электронных документах, а также подтверждения авторства электронных документов;

● появился проект Закона «Об электронной подписи» (прим. ред. на момент публикации закон принят), который дает возможность более широко подойти к защите электронных документов, в частности, использовать различные технологии для защиты СЭД в зависимости от их принадлежности и других условий;

● появляются реальная необходимость обеспечения и понимание механизмов придания электронным документам юридической силы наравне с бумажными документами.

Изменение парадигмы защиты

Если раньше защищались сами электронные документы или информационные ресурсы, содержащие документы, то теперь изменяются основной вектор атак и, соответственно, объект защиты. Кроме традиционных атак на информационные ресурсы все чаще их объектом становится взаимодействие «человек - электронный документ», «человек - информационный ресурс». Главный тезис: защищать надо не документы, а сами системы передачи, обработки и хранения электронных документов при доступе легальных пользователей к работе с электронными документами.

Понятно, что взаимодействие -это процесс, и, как любой другой, он длится во времени. Задача защиты взаимодействия, как и сам процесс, разделяется на этапы. Одним из наиболее значимых является процедура доступа пользователя к системе, к инструментам обработки и непосредственно к документам. Например, система управления доступом должна предусматривать минимизацию прав доступа каждого пользователя по принципу достаточности

для выполнения непосредственных служебных функций. Очень важно обеспечить защищенный доступ с применением в качестве механизмов двусторонней двухфакторной аутентификации таких развитых сервисов безопасности, как ЭЦП. Для этого необходимо построить инфраструктуру открытых ключей, систему управления закрытыми ключами, использовать защищенные носители (о них поговорим ниже), но это позволит защитить взаимодействие пользователя с информационными ресурсами и содержащимися в них документами.

Что же такое защищенный электронный документооборот?

Основная идея в том, что к задаче защиты системы электронного документооборота надо подходить с точки зрения классической защиты информационной системы. А именно, кроме известных уже среди разработчиков СЭД задач по защите электронных документов, таких как:

● аутентификация пользователей и разделение доступа;

● подтверждение авторства электронного документа;

● контроль целостности электронного документа;

● конфиденциальность электронного документа;

● обеспечение юридической значимости электронного документа,

для организации ЗЭД необходимо использовать механизмы, обеспечивающие:

● контроль целостности используемого программного обеспечения;

● регистрацию событий в информационных системах;

● криптографическую защиту;

● межсетевое экранирование;

● виртуальные частные сети;

● антивирусную защиту;

● аудит информационной безопасности,

которые хорошо известны специалистам по защите информации.

Рассмотрим некоторые аспекты защиты СЭД, вызывающие дискуссии и вопросы на конференциях и семинарах.

Аутентификации пользователей

Несмотря на то, что про аутентификацию много пишут и говорят в течение последних пяти-восьми лет, к вопросам практического применения тех или иных технологий аутентификации приходится обращаться все чаще и чаще. Например, в целях достижения наиболее быстрого результата многие участники организации ЗЭД пытаются применять вместо аутентификационных технологий идентификационные. Типичным случаем является использование биометрических способов идентификации личности. При внешней привлекательности решения (не надо носить с собой смарт-карту и помнить PIN-код) эта технология на практике слишком дорога и не обеспечивает необходимого уровня надежности (допуская ошибки первого и второго рода). В ряде случаев процесс идентификации в принципе не позволяет гарантировать однозначное тождество. Простой и понятный всем пример: вы предъявили паспорт. Это идентификация личности по документу. Однако фотография может быть подменена (таких случаев множество) или кого-то удачно загримировали под вас. А вот если бы во время проверки паспорта вам задали вопросы, на которые можете ответить только вы, и вы ответили на все вопросы правильно, это была бы уже полноценная аутентификация, т. е. подтверждение подлинности.

Таким образом, однозначная идентификация возможна только с помощью аутентификации. Аутентификация - это подтверждение подлинности идентификатора, производимое, как правило, с помощью криптографических преобразований. В итоге мы получаем логическую цепочку: без надежной идентификации обойтись нельзя, самой надежной идентификацией является аутентификация, следовательно без аутентификации не обойтись Более того, строгая аутентификация позволяет не только разделить но и персонифицировать доступ т. е. сделать всех пользователей работающих, например, с персональными данными, персонально ответственными за все их действия с этими данными. Как уже упоминалось выше, при этом надо сделать доступ минимально достаточным для выполнения рабочих обязанностей. Современным подходом для организации персонифицированного доступа является применение решений на базе PKI, а механизмом аутентификации - процедура ЭЦП.

Учитывая все вышесказанное, можно констатировать, что общими задачами для организации ЗЭД являются:

● строгая аутентификация пользователей для организации доступа к защищаемым и информационно значимым ресурсам;

● ограничение доступа к конфиденциальной информации и персональным данным;

● блокирование несанкционированного доступа;

● обеспечение доступности публичной информации.

Инфраструктурные решения

Составными частями инфраструктуры для обеспечения ЗЭД являются:

● инфраструктура электронных баз данных документов (реестров, регистров, кадастров), принадлежащих разным ведомствам;

● инфраструктура ЭЦП, включающая уполномоченные удостоверяющие центры, входящие в единую систему на базе развитой инфраструктуры открытых ключей -PKI. Архитектура национальной системы PKI пока окончательно не утверждена, но все понимают, что существующие ведомственные «островки доверия» необходимо связать в единую систему;

● инфраструктура доверенных сервисов, таких как доверенная третья сторона, инфраструктура доверенного времени (на основе доверенного источника времени) для проставления временных меток, прилагаемых к электронному документу: инфраструктура удостоверения места издания документа (сделки, контракта, договора, соглашения) двумя или более сторонами на основе доверенной третьей стороны;

● инфраструктура электронных реестров участников информационного взаимодействия для подтверждения их правового статуса, правомочий, полномочий и права подписи.

Задача управления закрытыми ключами

Согласно п. 1 ст. 12 Закона № 1-ФЗ «Об электронной цифровой подписи» задача хранения закрытого ключа лежит на его владельце. Может ли неподготовленный пользователь самостоятельно обеспечить безопасность своего закрытого ключа?

Безопасность закрытого ключа пользователя должна быть обеспечена на каждом из этапов его жизненного цикла: на этапе генерации ключевой пары (открытого и закрытого ключей), во время хранения закрытого ключа, при использовании закрытого ключа (выполнении криптографических операций, требующих использования закрытого ключа пользователя, например, формировании ЭЦП) и при уничтожении закрытого ключа.

Генерация ключевой пары должна выполняться в среде, исключающей как

возможность влияния злоумышленника на сам процесс генерации, так и вероятность

получения какой-либо информации о закрытом ключе, которая впоследствии может

быть использована при попытке его восстановления. При хранении закрытого ключа

должны быть обеспечены его конфиденциальность и целостность ключ должен быть

надежно защищен от несанкционированного доступа, а также модификации. Лучшими

устройствами для генерации и хранения закрытых ключей являются аппаратные

устройства (eToken), которые также предназначены для выполнения криптографических

операций, требующих использования закрытого ключа.

Генерация ключевой пары должна выполняться в среде, исключающей как

возможность влияния злоумышленника на сам процесс генерации, так и вероятность

получения какой-либо информации о закрытом ключе, которая впоследствии может

быть использована при попытке его восстановления. При хранении закрытого ключа

должны быть обеспечены его конфиденциальность и целостность ключ должен быть

надежно защищен от несанкционированного доступа, а также модификации. Лучшими

устройствами для генерации и хранения закрытых ключей являются аппаратные

устройства (eToken), которые также предназначены для выполнения криптографических

операций, требующих использования закрытого ключа.

При использовании закрытого ключа важно исключить возможности его перехвата и несанкционированного (помимо воли и желания владельца) использования.

И, наконец, на этапе уничтожения закрытого ключа необходимо обеспечить гарантированное уничтожение информации и полностью исключить вероятность его повторного применения (например, путем восстановления ранее удаленного хранилища).

Юридически значимый электронный документооборот

На последних конференциях в связи с построением «электронного правительства» часто возникают дискуссии о юридической силе электронных документов с ЭЦП. В нынешнем (май 2010 г.) правовом поле для придания юридической значимости электронному документу имеется непростой, но уже хорошо известный алгоритм, включающий в себя ряд технологических, правовых и организационных мер. Так, при создании и использовании ключей ЭЦП необходимо использовать только сертифицированные средства ЭЦП и средства криптографической защиты информации (ст. 5 № 1-ФЗ). Для признания документов с ЭЦП равнозначными привычным бумажным документам необходимы также введение понятия аналога собственноручной подписи и создание регламента использования ЭЦП в каждой СЭД или заключение соглашения сторон о применении ЭЦП в СЭД (согласно ст. 1 № 1-ФЗ, а также ст. 160 ГК и ст. 11 № 149-ФЗ).

В проекте нового Закона «Об электронной подписи» ст. 5 полностью посвящена условиям признания электронных документов, подписанных электронной подписью, равнозначными документам на бумажном носителе, подписанным собственноручной подписью, Если данная статья не изменится при принятии закона, то бумажных документов для придания электронному документу с ЭЦП юридической силы потребуется гораздо меньше.

Роль защищенного документооборота сегодня

Безусловно, строительство «электронного правительства» должно дать мощный толчок развитию систем ЗЭД, Например, развитие таких массовых систем, как система госзакупок, невозможно без ЗЭД, По сути, сами торги должны являться своего рода вершиной пирамиды, основу которой должен составлять защищенный обмен документами (сбор заявок от потребителей, бюджетирование, обоснование стоимости

и т. д.). Не менее важна роль ЗЭД и при оказании государственных услуг с применением электронных документов. Здесь в полный рост встанут и вопросы межведомственного обмена защищенными документами, который ляжет в основу подготовки по заявке гражданина или организации электронного документа, имеющего правовые последствия.

Хотелось бы, чтобы, как и в случае проекта Закона «Об электронной подписи», законодательные нововведения шли в ногу со временем и не тормозили, а помогали развитию перспективных технологий, способствующих повышению защищенности взаимодействия «человек - информационные ресурсы», а число мошенничеств, в частности, с персональными данными, неуклонно снижалось.

От редакции Connect!

Какие законы и нормативные акты необходимо принять, чтобы электронные документы (ЭД) получили юридическую силу, и какой видится роль защищенного документооборота в электронном правительстве? С этим вопросом мы обратились к специалистам отрасли.

Комментарии экспертов

Сергей КАЗАКОВ, заведующий отделом инновационных проектов, Администрация Волгоградской области

При осуществлении юридически значимого ЭДО возникает много сложностей. Прежде всего, как передавать ЭД на хранение? Что это будет за архив? Как будет регламентироваться его деятельность? Возможно, нужен закон «Об электронных архивах». Иначе не понятно, какой документ - бумажный или электронный - является основным, а какой - его копией. Также неясно, каким образом рассматривать обращения граждан, поступающие в электронном виде? Ведь Закон «О порядке рассмотрения обращений граждан РФ» однозначно говорит о том, что обращение гражданина - это письменные предложения, заявления или жалоба. Соответственно, и в этот закон необходимо вносить изменения. Кроме того, гражданину получить государственную услугу в электронном виде без ЭЦП невозможно. Иначе госорган не сможет идентифицировать получателя услуги. Следовательно, необходимо законодательно определять какие услуги граждане могут получать в электронном виде и порядок их получения, а также порядок получения гражданами собственно ЭЦП.

Если документы не являются секретными или ДСП, не содержат персональные данные, не являются проектами нормативно-правовых актов, то для таких документов, а их подавляющее большинство в документообороте органа власти, защита осуществляется стандартными средствами разграничения доступа: вход пользователя в систему с выданными ему атрибутами доступа к системе (логин, пароль).

Андрей МОЛОТКОВ, советник отдела информационно-коммуникационных технологий и защиты информации Аппарата Правительства Республики Башкортостан

Очевидно, что один закон не способен охватить все вопросы применения ЭЦП. Необходим выпуск подзаконных актов, регламентирующих типовые формы ЭД, способы их обработки и хранения, а также эффективного механизма разрешения конфликтных ситуаций. Особенный интерес к этому есть в органах государственной власти - непосредственных исполнителей мероприятий по переводу государственных услуг в электронный вид. Сейчас все эти вопросы решаются на уровне двухсторонних соглашений об организации информационного обмена. Кроме того, необходимы типовые решения по реализации механизмов идентификации и авторизации, принятые на федеральном уровне и распространяемые на уровни регионов и муниципалитетов. Существует потребность в адаптации нормативных актов и административных регламентов для использования в ЭДО. При этом одним из препятствий на пути внедрения электронных госуслуг является необходимость личного присутствия гражданина при подаче заявки на оказание услуги. Если в ряде случаев, это действительно необходимо, то при оказании информационно-справочных услуг без контакта с чиновником можно обойтись. Кстати, это еще и одна из мер по противодействию коррупции.

В Республике Башкортостан введен в эксплуатацию защищенный финансовый документооборот получателей бюджетных средств. Порядка 6 млн документов ежегодно циркулируют между 15 тыс. пользователей организаций-бюджетополучателей. Думаю, это однозначно характеризует наше отношение к роли ЗЭД в электронном правительстве.

Виктор ГАВРИЛОВ, первый заместитель начальника управления 8-го Центра ФСБ России

Электронный документооборот (ЭДО) является системообразующим компонентом электронного правительства, т.к. без него не может быть решена ни одна задача электронного правительства. Построение комплексной системы защиты информации ЭДО требует точного описания объектов и целей защиты. Однако до настоящего времени содержательно не определены сами понятия ЭД и ЭДО. Не определены порядок признания ЭД, порядок перевода из электронной в бумажную форму и обратно, порядок нотариального заверения ЭД, формат ЭД, его реквизитов, порядок архивного хранения ЭД и др. ЭДО должен охватывать все стадии жизненного цикла ЭД, однако действующей нормативной правовой базой (НПБ) практически не урегулированы вопросы электронного делопроизводства и архивного хранения ЭД. Приведенный перечень правовых проблем показывает необходимость совершенствования НПБ. При этом на уровне федерального законодательства должны быть урегулированы вопросы признания ЭД, определены полномочия федеральных органов исполнительной власти в сфере ЭДО и электронного делопроизводства, включая вопросы обеспечения безопасности информации. На уровне подзаконных актов должен быть определен порядок создания и эксплуатации автоматизированных систем, реализующих ЭДО. Технологические вопросы с учетом темпов развития информационных технологий должны решаться на уровне технических регламентов и стандартов. При этом для обеспечения возможности автоматического обмена ЭД уровень стандартизации в части реквизитов и форматов ЭД должен соответствовать уровню стандартизации в области протоколов передачи данных.

Источник: Connect! Мир связи, 7.2010

Комментарии 0