Непрерывность бизнеса по-новому

Каким должен быть бизнес современного предприятия? Эффективным. Понятие «эффективность бизнеса» является единственным показателем его успешности – чем бизнес эффективнее, тем больший доход имеет предприятие. Но это понятие слишком абстрактно...

Владимир Ульянов

Каким должен быть бизнес современного предприятия? Прежде всего, эффективным. Понятие «эффективность бизнеса» является единственным показателем его успешности – чем бизнес эффективнее, тем больший доход имеет предприятие. Вместе с тем, это понятие слишком абстрактно – ведь говорить о росте эффективности бизнеса так же бессмысленно, как говорить и о росте его оборотов.

Если менеджер компании рассуждает только о росте эффективности, но не приводит конкретные методы такого роста — значит, это плохой менеджер. Повышать эффективность сегодня можно по-разному. Например, с помощью внедрения информационных систем увеличить скорость бизнес-процессов уменьшить время принятия решений и вывеси на новый уровень точность имеющейся информации. Другой путь повышения эффективности бизнеса связан с его оптимизацией — не требует каких-то радикальных перестроений и внедрения принципиально новых решений и методик.

В частности, одной из наиболее серьезных задач оптимизации бизнеса является обеспечение его непрерывности. После известных событий 11 сентября 2001 года непрерывность бизнеса ошибочно понималась как его катастрофоустойчивость и возможность быстрого восстановления после чрезвычайного происшествия. Конечно же, по-настоящему непрерывный бизнес должен быть катастрофоустойчивым, однако ставить знак равенства между этими понятиями было бы неправильно.

На наш взгляд, понятие непрерывности бизнеса необходимо рассматривать значительно шире. Современные реалии требуют, чтобы сотрудники компании быстро получили доступ к любым нужным данным практически из любого места — в противном случае, бизнес нельзя назвать по-настоящему непрерывным. Если сотрудник по каким-то причинам не может получить доступ к интересующей его информации (например, эта информация удалена или изменена) — бизнес также нельзя назвать непрерывным. С этой точки зрения катастрофоустойчивость является одной из составных частей непрерывности но, судя по всему, далеко не самой принципиальной.

В данной статье непрерывность бизнеса будет рассматриваться относительно информационных систем. Другими словами, мы не будем обращать внимания на иные угрозы непрерывности, такие как сбои производственного оборудования или забастовки персонала. С концептуальной точки зрения «информационные» угрозы бизнеса можно разделить на две большие части: с одной стороны, это сбои различных систем, которые могут привести к проблемам в производственных процессах, а с другой – архитектурные особенности систем, не связанные с их сбоями и ошибками. Но влияющие на непрерывность бизнеса. Так, ошибки в работе аппаратного обеспечения являются примером первого типа угроз, в то время как отсутствие удаленного доступа к какой-либо системе приводит к проблеме второго типа.

Защита от сбоев и катастроф: почти пройденный этап

Традиционное понимание непрерывности бизнеса, как правило, включает именно этот тип угроз. Методы защиты от сбоев и ошибок в принципе давно известны – это дублирование критичных узлов, резервное копирование или репликация данных. Сюда же относятся и меры по обеспечению катастрофоустойчивости бизнеса: создание географически разнесенных дата-центров, закупка «противоубойных» (пожароустойчивых) серверных комнат или внедрение систем бесперебойного питания.

Отметим, что обеспечение катастрофоустойчивости не должно граничить с паранойей — все перечисленные меры являются финансово затратными, и их реализация должна опираться на принцип разумной достаточности. Это означает, что предприятие обязано понимать вероятность наступления угрозы, от которой оно защищается, а также оценить возможный ущерб. И только исходя из этой информации можно принимать решение о тех или иных способах защиты, поскольку в ряде случаев их внедрение будет экономически невыгодно. А поставщики соответствующих систем будут всегда уверять потенциального заказчика в обратном.

Необходимо понимать, что защита от катастроф предусматривает не только реализацию технических мер, но и серьезные организационные нововведения. Сотрудники предприятия должны понимать, какие действия необходимо предпринять в случае чрезвычайной ситуации, и уметь выполнить эти действия максимально быстро и четко. Сегодня в мире существует сразу несколько методологий и стандартов (ISO 17799-2002, COOP, HIPAA, GLBA, The Expedited Funds Availability, SAS 78/94 и др.), регламентирующих управление бизнесом в чрезвычайных ситуациях.

В общем, в России уже сложился сравнительно зрелый рынок решений для катастрофоустойчивого бизнеса. Крупные игроки этого рынка — системные интеграторы, вендоры и консультанты — занимают данной темой давно и успешно; они имеют сформировавшиеся рыночные доли, которые не слишком сильно изменяются во времени. Определенная зрелость наблюдается и среди заказчиков. Если почти все крупные компании уже защитились от катастроф, то многим организациям меньшего размера только предстоит это сделать. А поскольку у многих подрядчиков уже есть определенный опыт, то реализовывать дальнейшие проекты окажется совсем не трудно.

Что дальше?

К сожалению, защита от сбоев оборудования и катастроф не обеспечивает непрерывность бизнеса в полном смысле этого слова. Представим, например, что в нашей компании есть идеальный центр обработки данных, который, во-первых, абсолютно неуязвим, во-вторых, никогда не ломается, и, в-третьих, совершенно не требует электроэнергии. Но если какой-нибудь сотрудник возьмет и очистит все жесткие диски дата-центра, то непрерывность бизнеса тут же будет нарушена. Аналогичным образом непрерывно может пострадать и в противоположном случае: когда в хранилище находится настолько много информации, что в ней не найти нужные документы.

Таким образом, мы приходим к определению второй грани непрерывности бизнеса, никак не связанной с ошибками в работе программно-аппаратного обеспечения. Эта грань касается информации, которая в этом программно-аппаратном обеспечении находится. Гарантировав непрерывную работу с «оболочкой» (см. схему), предприятие должно подумать и о непрерывности работы с «внутренностью», поскольку без «внутренности» «оболочка» не имеет смысла.

Схема. Непрерывность работы с информацией

Под непрерывностью работы с информацией мы понимаем доступ сотрудников к необходимым данным из любого места. Этот тезис, в свою очередь, разбивается на несколько положений:

1. Мобильность доступа. Сотрудник должен получить доступ к информации из любого места.

2. Собственно непрерывность доступа. Сотрудник не должен прилагать усилий для доступа к информации. В частности, он не должен ее искать.

3. Целостность доступа. Сотрудник должен быть уверен в правильности информации, к которой был получен доступ.

Мобильность доступа

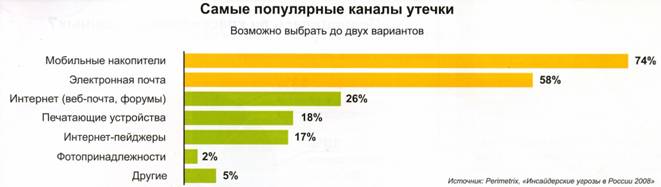

Тема мобилизации современных компаний довольно часто мелькает в современной прессе. Существует несколько основных причин, которые заставляют организации думать о мобильном удаленном доступе. Во-первых, рост динамики бизнеса приводит к необходимости получать доступ к информации из любой точки мира, причем максимально быстро. Во-вторых, в условиях высокой стоимости аренды может оказаться выгодным держать штат удаленных сотрудников, не занимающих места в офисе. И, в-третьих, в случае жесткого дефицита специалистов уже сами сотрудники могут требовать для себя удаленную работу. Совершенно очевидно, что едва ли не единственной проблемой при организации мобильного доступа является безопасность. Большинство информационных систем включают функционал для удаленного доступа, однако далеко не всегда обеспечивают его защиту. Особо подчеркнем, что это не камень в огород разработчиков — как правило, удаленный доступ организован по общедоступным каналам связи, за защищенность которых не может отвечать информационная система предприятия. Полноценную защиту мобильного доступа можно разделить на несколько составляющих. Прежде всего, вся конфиденциальная информация, хранящаяся на мобильных устройствах, должна быть зашифрована. По данным российской компании Perimetrix (диаграмма 1), существенная доля утечек информации происходит в результате утери или кражи мобильных накопителей. Похожие цифры приводит и американский Институт Понемона (Ponemon Institute), по информации которого («2007 Annual Study: Cost of a Data Breach») утечки с мобильных носителей составляют 49% от общей массы инцидентов приватности.

Диаграмма 1. Самые популярные каналы утечки

Не менее важной представляется и защита информации в момент ее передачи по открытым каналам. Как и в предыдущем случае, самый разумный способ обеспечения такой защиты связан с использованием различных механизмов шифрования. Однако даже полное шифрование всей передающейся информации не может обеспечить компании стопроцентную защиту. Основная проблема здесь связана с человеческим фактором: если сотрудник может выносить информацию (даже зашифрованную) за пределы корпоративной сети, то он может и передать ее конкурентам. Единственный способ защититься от угрозы злонамеренного инсайда, не ограничивая при этом мобильность пользователей, заключается в полной классификации всех конфиденциальных данных и тотальном контроле всех действии, которые с этими данными производятся. Отметим, что задача классификации тесно связана со второй проблемой непрерывности работы с информацией — непрерывностью доступа к данным.

Непрерывность доступа к данным

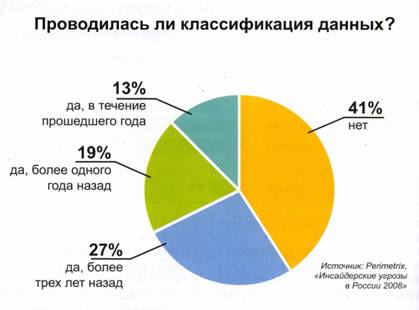

В реальных условиях классификация данных — задача довольно трудоемкая. По сведениям аналитического центра компании Perimetrix (диаграмма 2), только 13% российских компаний проводили классификацию в течение последнего года, а 41% организаций вообще не озаботились этим вопрос. Как следствие, в большинстве отечественных организаций корпоративная сеть похожа на свалку, и сотрудникам приходится прилагать немалые усилия для поиска необходимых документов.

Диаграмма 2. Классификация данных в российских компаниях

Классификация данных приобретает особенную актуальность в связи с лавинообразным ростом количества создающейся информации. В одном из аналитических исследований компании IDC указано, что общемировой объем цифровой информации с 2006 по 2010 год вырастет в шесть раз и достигнет космической цифры в 1 зеттабайт (10²¹ байт). В случае отдельной организации объем данных также постоянно растет, а их структуризация соответственно ухудшается.

Если компания не провела классификацию, то единственный способ реализации быстрого доступа к информации возможен с помощью технологий корпоративного поиска. Однако любой, даже самый хороший, движок поиска имеет очевидные ограничения — в тех случаях, когда сотрудник не имеет четкого представления об объекте поиска, найти что-то проблематично. К тому же чрезвычайно трудно создать корпоративную поисковую платформу, поддерживающую интеграцию со всеми информационными системами предприятия. Значительно чаще каждая ИС предоставляет собственные поисковые инструменты, обладающие уникальным интерфейсом, синтаксисом и функциональностью. Все это не слишком хорошо отражается на общей длительности поиска в частности и непрерывности доступа к данным в целом.

Целостность доступа

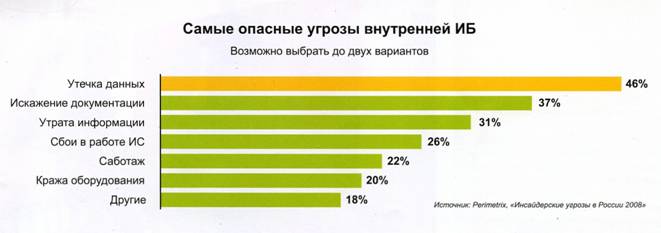

Третьим «столпом» непрерывности работы с информацией является целостность имеющихся данных. Даже если выполнены указанные ранее условия (мобильность и непрерывность доступа), сотрудник не может быть уверен в том, что он читает правильный и ничем не искаженный документ. Эта проблема приобретает максимальную актуальность для особо важных документов, таких как, например, финансовые отчеты. Последние исследования (диаграмма 3) показывают, что угрозы искажения информации, утраты данных и информационного саботажа входят в пятерку основных рисков внутренней безопасности. При этом каждый из перечисленных пунктов непосредственно связан с целостностью доступа к данным. Принципиально важно, что никакое резервное копирование и зеркалирование не может спасти от угрозы искажения информации в документе, поскольку искаженный документ попросту будет скопирован. Вместе с тем, полностью запретить редактирование документов, очевидно, не представляется возможным. Права на редактирование могут выдаваться пользователям в соответствии с политикой компании. Но как быт с теми сотрудниками, которым эти права необходимы для работы?

Диаграмма 4. Самые опасные угрозы внутренней информационной безопасности

По мнению специалистов компании Perimetrix, наиболее перспективный способ обеспечения целостности доступа связан с организацией служебной базы данных, включающей все события и инциденты, касающиеся доступа к корпоративным документам. В идеальном варианте в этой базе должны быть не только отчеты о событиях, но и копии самих документов старых ревизий, которые всегда можно восстановить. Наличие подобной базы данных позволяет не только гарантировать целостность, но и добиться соответствия с рядом нормативных документов, таких как акт Сарбейнса-Оксли, соглашение BaselII, стандарт PCIDSS. Все эти нормативы содержат требования по обеспечению целостности информации, а также по ее защите от посягательств инсайдеров, саботажников и сотрудников, которые вносят ошибки из-за невнимательности или неумения работать с информацией.

Заключение

В целом, обеспечение непрерывности бизнеса — это комплексная задача, требующая выполнения как организационных, так и технических мер. На наш взгляд, чрезвычайно важно рассматривать проблему непрерывности глобально, не ограничиваясь локальной защитой от катастроф. Современные решения позволяют обеспечить непрерывность не только функционирования программно-аппаратных комплексов, но и пользовательской работы с информацией. А эффективная работа с информацией как раз и является одной из ключевых характеристик по-настоящему эффективного бизнеса.

Источник: Экспресс Электроника, март 2008 (158)

Похожие статьи

ваш личный спасательный круг

в цифровизации бизнеса

с полезными советами и новостями

от экспертов

Присоединяйтесь, будем на связи!

Комментарии 0